В операційній системі iOS 13.3.1 і новіших версій з’являється серйозна вразливість, пов’язана з підключенням до мереж VPN. Ця вразливість перешкоджає шифруванню всього мережевого трафіку. На помилку звернула увагу ProtonVPN, яка також виявила її першою. Розглянутий недолік дозволяє обійти шифрування VPN, що потенційно може поставити під загрозу безпеку даних користувача, а також надати доступ до IP-адреси користувача.

Це може бути зацікавити вас

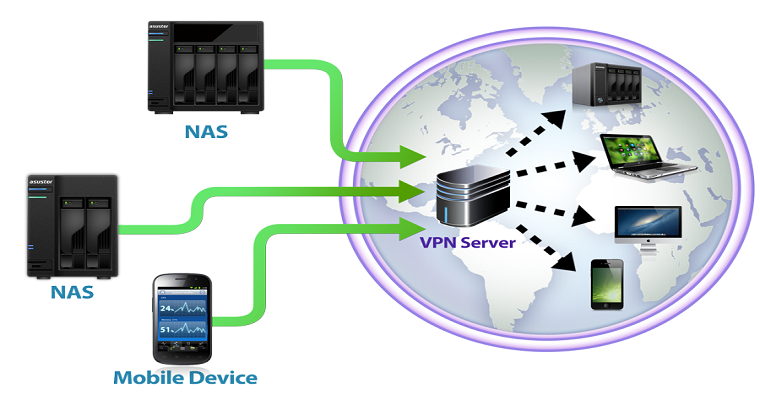

Не тільки в операційній системі iOS і iPadOS, у разі активації VPN-з'єднання всі інші мережеві з'єднання повинні бути розірвані і з'єднання відновлено в зашифрованому вигляді. Однак через помилку, яка вперше з’явилася в iOS 13.3.1 і ще не була виправлена, ця процедура не відбувається під час підключення до VPN. Замість того, щоб завершувати всі з’єднання та перезапускати їх у зашифрованому вигляді, деякі з’єднання залишаються відкритими, що дозволяє мережевим з’єднанням обходити шифрування VPN. За допомогою таких незахищених з’єднань дані та IP-адреса користувача можуть бути розкриті, а отже й їх потенційна ідентифікація. За даними ProtonVPN, користувачі в країнах, де за громадянами стежать і порушують їхні права, також піддаються ризику через цю помилку.

Лише деякі процеси з короткочасними зв’язками «поводяться» уразливим чином, описаним вище. Однією з них є, наприклад, система push-повідомлень від Apple. На жаль, виробники програм і інструментів VPN нічого не можуть вдіяти щодо вищезгаданої помилки. Користувачі не мають іншого вибору, окрім як вручну припинити та знову ввімкнути всі мережеві підключення. Вони роблять це, активуючи режим польоту, який вони знову вимикають після підключення до VPN. Активація режиму польоту призведе до негайного й повного розриву всіх поточних з’єднань. Потім він відновлюється в зашифрованому вигляді після активації VPN. Описане рішення наразі є єдиним способом усунення цієї помилки. Повідомляється, що Apple знає про вразливість, тому, швидше за все, користувачі побачать виправлення в одному з наступних оновлень iOS.

І як мені підключитися до VPN, коли iPhone перебуває в режимі польоту і тому не підключений до Інтернету?

Перепрошую за запитання. Я спробував зараз і здається, що навіть в режимі літака він підключається до VPN. Не знаю як, але, здається, працює.