У понеділок ми повідомляли вам про перший злом AirTag, яким опікувався німецький експерт з безпеки. Зокрема, йому вдалося зламати мікроконтролер і перезаписати мікропрограму, завдяки чому він зміг встановити довільну URL-адресу, яка потім буде відображатися шукачеві, коли продукт перебуває в режимі Lost. Ще одна цікава річ облетіла сьогодні Інтернет. Інший експерт із безпеки, Фабіан Брейнлайн, придумав спосіб використовувати мережу Find для надсилання повідомлень.

Це може бути зацікавити вас

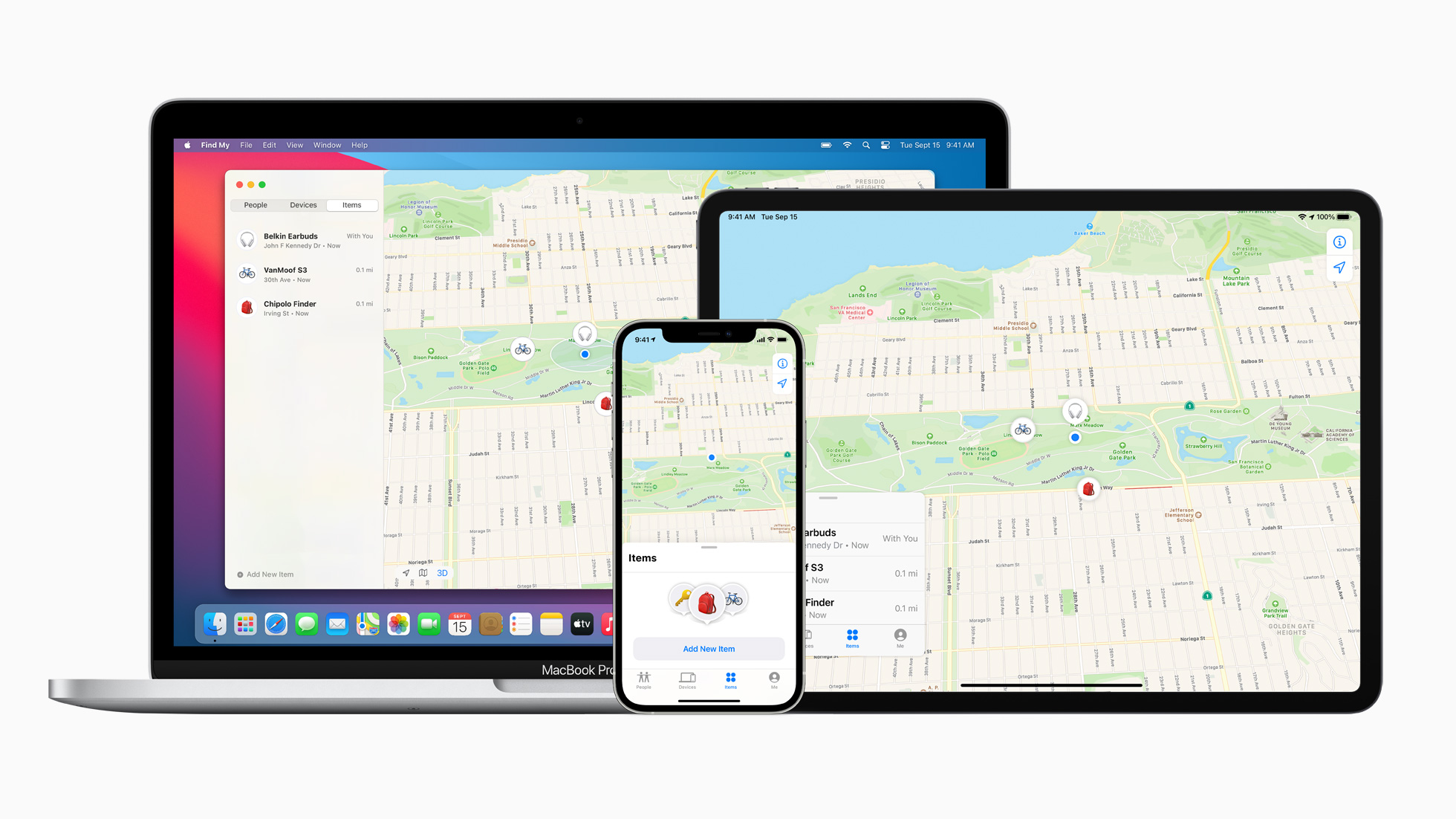

Що таке мережа пошуку

Давайте спочатку коротко нагадаємо, що ж таке мережа Najít. Це група всіх продуктів Apple, які можуть безпечно спілкуватися один з одним. Це те, що Apple використовує в основному для свого локатора AirTag. Він ділиться відносно детальним розташуванням зі своїм власником, навіть коли вони віддаляються один від одного на кілька кілометрів. Комусь із iPhone достатньо пройти повз, наприклад, загублений AirTag. Обидва пристрої з’єднуються відразу, потім iPhone надсилає інформацію про місцезнаходження локатора в захищеній формі, і власник таким чином може приблизно бачити, де він може бути.

Зловживання мережею Знайти

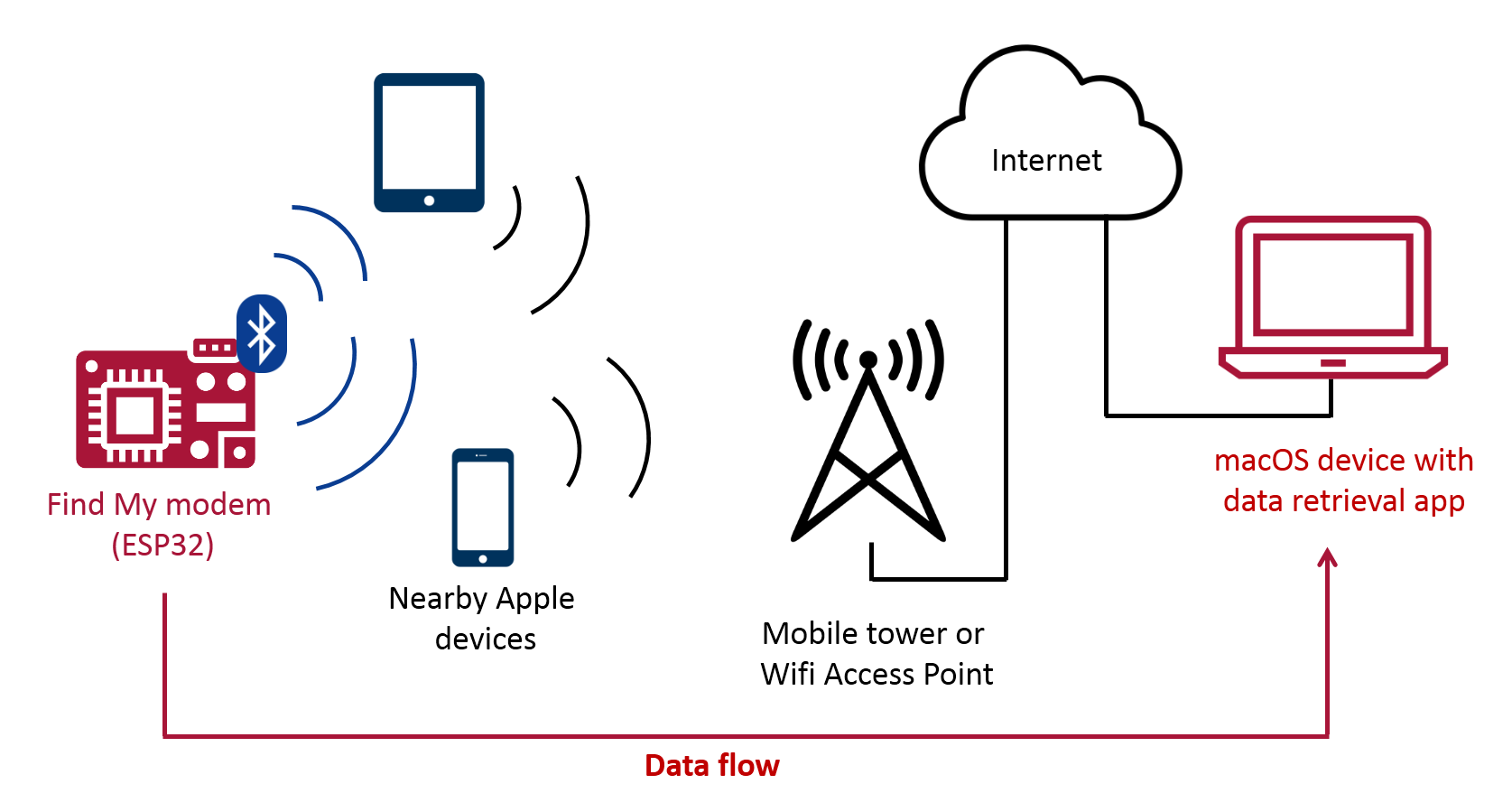

Згаданий експерт з безпеки мав на увазі одне. Якщо таким чином можна надіслати інформацію про місцезнаходження через мережу навіть без підключення до Інтернету (AirTag не може підключитися до Інтернету - прим. редактора), можливо, це також можна використовувати для надсилання коротших повідомлень. Брейнлайн зміг використати саме це. У своїй демонстрації він також показав, наскільки великий текст насправді можна надіслати з самого мікроконтролера, який використовує власну версію мікропрограми. Згодом цей текст був отриманий на заздалегідь підготовлений Mac, який також був оснащений власним додатком для декодування та відображення отриманих даних.

Наразі не зовсім зрозуміло, чи може ця процедура стати небезпечною в чужих руках або як нею можна зловживати. У будь-якому випадку, в Інтернеті є думки, що Apple не зможе так легко запобігти подібному, як не парадоксально, через великий акцент на конфіденційності та наявність наскрізного шифрування. Експерт по-своєму детально описав весь процес блог.

Це може бути зацікавити вас

Адам Кос

Адам Кос